Úgy gondolom, hogy hasonló átmenet fog történni a zero-trust hálózati hozzáférés (ZTNA) esetében is. Jelenleg sok ZTNA-megoldást extra szolgáltatásként kínálnak, így a szervezetek a meglévő biztonsági megoldásaik mellett felhasználónként fizetnek az alkalmazások eléréséért. Idővel azonban a ZTNA elvárássá válik, hasonlóan ahhoz, ahogyan Ön is elvárja, hogy a telefonja beépített kamerával rendelkezzen. A jövőben a ZTNA egyszerűen a kiberbiztonság szabványos részévé válik.

A járvány és a ZTNA

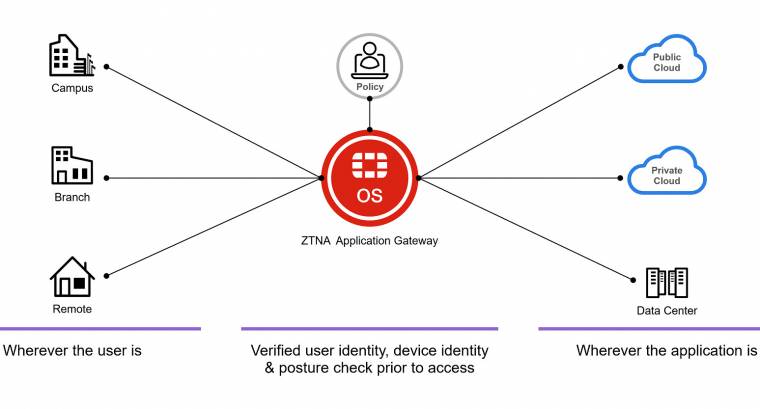

A zero-trust biztonsági modell már több mint egy évtizede létezik. A zero-trust esetén bármit vagy bárkit, aki megpróbál csatlakozni a hálózatához, potenciális fenyegetésnek tekintünk. Minden felhasználót ellenőrizni kell, mielőtt engedélyt adnának az erőforrásokhoz való hozzáférésre. A ZTNA a zero-trust elveit alkalmazza az alkalmazások hozzáférésére. A ZTNA segítségével a felhasználók és az eszközök hitelesítése és ellenőrzése minden alkalommal megtörténik, amikor egy alkalmazáshoz kívánnak hozzáférni.

Néhány évvel ezelőtt a ZTNA lassan kezdett figyelmet kapni a felhőben üzemeltetett alkalmazások biztosítására, de a világjárvány kitörésekor a vállalkozásoknak gyorsan szükségük volt az otthonról dolgozó munkatársak kiszolgálására. Szinte egyik napról a másikra biztosítaniuk kellett, hogy alkalmazottaik biztonságosan hozzáférjenek a munkájuk elvégzéséhez szükséges információkhoz és alkalmazásokhoz. Sokan közülük a VPN megoldásokhoz fordultak, hogy biztosítsák az otthonról való hozzáférést. Ugyanakkor a hálózatok ilyen módú kiterjesztése soha nem kínálkozó lehetőséget kínált a hackerek számára, hogy kihasználják a gyakran nem a központi hozzáféréssel egyenértékű távoli biztonsági megoldások gyengeségeit, valamint a VPN-ek eredendő kockázatait és korlátait.

A kezdeti home office roham után világossá vált, hogy a hagyományos VPN-technológia nem felel meg a feladatnak. Miután az IT-vezetők lélegzethez jutottak és lehetőségük volt az újraértékelésre, rájöttek, hogy jobb és biztonságosabb módszerre van szükségük ahhoz, hogy a munkatársak alkalmazásokhoz való hozzáférését biztosítsák. A ZTNA erre ad megoldást, mivel biztonságosabb és sokrétűbb elérést kínál. A hozzáférés engedélyezése előtt azonosítja a felhasználót és az eszközt, valamint más tényezőket is elemez és számításba vesz, mint pl. például a napszakot, a tartózkodási helyet és az eszköz állapotát, majd ezen adatokat a kapcsolat felépülte után is folyamatosan ellenőrzi.

Ahogy a szervezetek megkezdték az átállást a VPN-ről, a kezdeti ZTNA-megoldások közül sokan kizárólag a távoli felhasználókra összpontosítottak. Néhány felhőalapú ZTNA-megoldást és terméket un. Secure Access Service Edge (SASE) megoldás részeként kínáltak. A szervezetek az alkalmazásokhoz való hozzáférésért akár SASE szolgáltatón keresztüli, akár önálló felhőalapú ZTNA-megoldásként, de felhasználónként fizettek.

Az otthoni munka bárhonnan történő munkavégzéssé fejlődik

Miután a világjárvány kezdeti válsága lecsengett, idővel egyre nyilvánvalóbbá vált, hogy az emberek munkamódszere végérvényesen megváltozik. Az otthonról végzett munka átalakult bárhonnan végezhető munkává, mivel a vállalatok különböző hibrid munkamodelleket vezettek be, amelyekben az irodában töltött idő és az otthonról végzett munka keveredik. Ezzel együtt a zero-trust megoldásokhoz való hozzáállás is fejlődött.

A kizárólag távoli ZTNA-megoldások nem támogatták jól a hibrid munkamodelleket, mivel a vállalatok egy irányelvet alkalmaztak a távoli felhasználókra és egy másikat a helyben dolgozókra. A ZTNA egyik legfontosabb alapelve azonban az, hogy a biztonságnak hálózat- és helyfüggetlennek kell lennie, mindenhol alkalmazott, egységes hozzáférési szabályokkal. Más szóval, a ZTNA-nak követnie kell a felhasználókat, függetlenül attól, hogy hol tartózkodnak.

Ez a koncepció széles körben elfogadottá vált az adatközpontok és különböző felhőszolgáltatók felé szétosztott és kiterjesztett IT-hálózatok biztonságos hozzáférésének biztosítása érdekében.

Manapság egyre több szervezet keresi a hálózati és biztonsági konvergencia lehetőségeit, és a ZTNA része ennek az egyenletnek. A Fortinetnél már régóta beszélünk a konvergencia előnyeiről, mivel az javítja a biztonságot, csökkenti a komplexitást és a költségeket azáltal, hogy kevesebb az infrastruktúrában használt termékek és gyártók száma.

E filozófia részeként a ZTNA a kiberbiztonsági platformunk része, amely egyedülálló a piacon. Ha rendelkezik FortiGate újgenerációs tűzfallal (NGFW), akkor már rendelkezik ZTNA-val, külön havidíj nélkül. A Fortinet FortiClient eszköze pedig alapfelszereltségként VPN- és ZTNA képességgel is rendelkezik, így a VPN-ről fokozatosan, további költségek nélkül áttérhet a ZTNA-ra. Azon szervezetek számára, amelyek már használják a FortiClient megoldásokat a VPN-hez, a ZTNA-ra való áttérés egyszerűen a funkció bekapcsolásának kérdése.

A kiberbiztonság általában és a ZTNA konkrétan több, egymással együttműködő megoldást foglal magában. A ZTNA például több komponenst igényel: klienst, proxyt, hitelesítést és biztonságot, amelyek mind együtt működnek. Egy különálló ZTNA rendszer növeli a komplexitást. Ezzel szemben az egyetlen szállítótól származó kiberbiztonsági platformmal a termékeket együttműködésre tervezték, ami erősebbé teszi a kiberbiztonságot, de egyszerűsíti a telepítést, bevezetést és a rendszer működtetését. Mivel a ZTNA így a termékek egyszerű funkciójaként valósul meg, a felhőalapú alkalmazásokhoz való távoli hozzáférést biztosító különálló kiegészítőből a vállalatok kiberbiztonsági stratégiáinak szerves részévé válik.

Zéró bizalom mindenhol

A Fortinetnél hiszünk abban, hogy a zero-trust-nak mindenhol jelen kell lennie, és ehhez a megoldások széles portfóliójával rendelkezünk, lefedve a felhasználókat, alkalmazásokat, a hálózati eszközöket a teljes hibrid hálózatban.

A Fortinet univerzális ZTNA megközelítésével - ami a felhőből, a vállalatnál telepítve, vagy akár SASE szolgáltatásként is egyenértékű - minden felhasználó számára akár távolról, akár az irodából biztonságossá válik a hálózat elérése.

A telefonok kamerájához hasonlóan a Fortinet ZTNA-megoldás egy plusz költségek nélküli funkció. A ZTNA képességek a FortiClient végpontvédelembe és a FortiGate NGFW-ekbe egyaránt integrálva vannak, és külön licenc nélküli funkcióként elérhetőek. A zero-trust architektúra megvalósításának nem kell összetettnek lennie. Mivel a Fortinet által kínált teljeskörű ZTNA megoldás integrált a FortiGate tűzfalakba, SASE és felhőalapú megoldásokba, a vállalatok a felhasználók, alkalmazások és egyéb erőforrások helyétől függetlenül érvényesíthetik az egységes kiberbiztonsági szabályokat.

Tudjon meg többet arról, hogyan javítja a Fortinet ZTNA az alkalmazások biztonságos elérését.