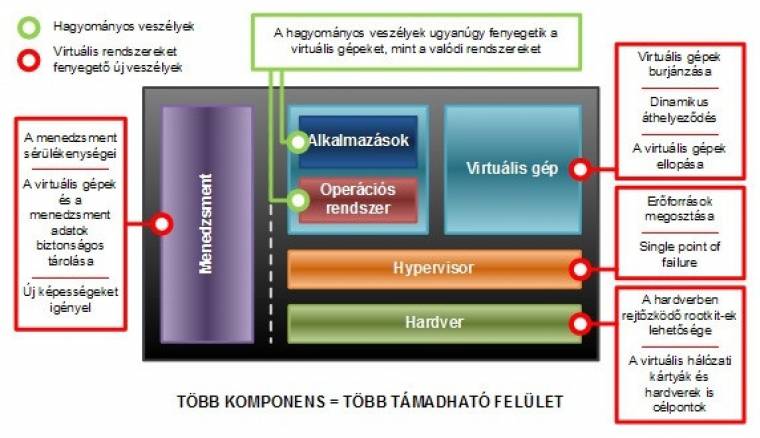

A virtualizáció manapság már nemcsak a teszt- és fejlesztőkörnyezetek esetében kap fontos szerepet, hanem a kritikus, üzleti alkalmazások üzemeltetése során is mind gyakrabban kerül előtérbe. Mivel azonban a virtualizáció biztonságának kezelése során a hagyományos fenyegetettségeken túl újszerű kihívásokkal is szükséges megküzdeni, ezért a védelmi feladatokra különös figyelmet kell fordítani.

"A virtuális környezeteket fenyegető veszélyek napjainkban egyre több problémát jelentenek a vállalatoknak. A vállalati IT rendszerek dinamikusan változnak, a gépek gyorsan hadrendbe állíthatók, így a virtuális gépek állapotának függvényében a biztonsági problémák egyik pillanatról a másikra megjelenhetnek vagy eltűnhetnek. Mindemellett a teljes informatikai rendszer biztonsága érdekében a fizikai rendszereken alkalmazott védelmet ki kell terjeszteni a virtualizációs környezetekre is, hiszen a környezet sérülése az összes rajta futó virtuális rendszer sérülését jelentheti" - mondta Dr. Kőrös Zsolt, a Noreg Kft. ügyvezető igazgatója. "A technológia mára megérett a biztonságos felhasználásra, és számos olyan megoldás érhető el, amellyel kialakíthatjuk a számunkra és ügyfeleink számára megfelelően biztonságos virtualizált környezeteket. A körültekintő tervezés, kivitelezés és üzemeltetés azonban továbbra is elengedhetetlen" - tette hozzá Dr. Kőrös Zsolt.

A Noreg a biztonságos virtualizált környezetek kialakítása és üzemeltetése során az alábbi négy lépés megfontolását javasolja:

1. lépés - Válasszunk jól átgondolt virtualizációs környezetet, mind hardver, mind szoftver oldalon, ismerjük meg a benne rejlő biztonsági lehetőségeket, tervezzük és valósítsuk meg azokat, majd üzemeltessük.

2. lépés - Válasszunk olyan, akár hagyományos biztonsági megoldásokat, amelyek támogatják a virtualizált környezetben való működést (Virtual Environment Ready). Napjainkban a virtualizációs rendszerek kellően kiforrottak, és a vezető biztonsági szoftvergyártók termékei támogatják az azokban való üzemelést.

3. lépés - Üzemeltessünk kifejezetten virtualizált környezetre tervezett biztonsági szoftvereket. Egyre több gyártó kínál olyan termékeket - általában virtuális appliance-eket -, amelyek kihasználják a virtualizáció adta előnyöket. Ezek között találunk tűzfalakat valamint hálózati behatolásérzékelő és -megelőző (nIDS - network Intrusion Detection Systems, nIPS - network Intrusion Prevention Systems) eszközöket, amelyek a virtualizált környezetek és hálózatok számára nyújtják ugyanazokat a szolgáltatásokat, mint a fizikai társaik.

4. lépés - Alkalmazzunk olyan szoftvereket, amelyek a hypervisor-ral együttműködve biztonsági szempontból felügyelik a fizikai gazdaszerver által működtetett teljes virtuális környezetet. Ezek az eszközök a hosztalapú behatolásérzékelő és -megelőző (hIDS / hIPS - host Intrusion Detection / Prevention Systems) rendszerekhez hasonlóan figyelik és felügyelik a hypervisor-on a virtuális gépek közötti, illetve a gazdarendszerrel és a külvilággal folytatott kommunikációt, tevékenységeket, eseményeket, támadásokat.

A cikk testvéroldalunkon, a Computerworld biztonság rovatában jelent meg.